La capacità della memoria integrata sta crescendo insieme ai requisiti per la sicurezza dei dati. L'aumento del volume di dati generati aumenta proporzionalmente il numero di potenziali minacce alla memorizzazione di questi dati. Con la crescita del numero di dispositivi, i servizi di cloud storage stanno diventando sempre più importanti. Molti provider di cloud storage promettono servizi rapidi, affidabili e convenienti. Tuttavia, la realtà è un po 'più complicata. Statistiche pure

L'anno 2013 è stato caratterizzato da uno scandalo relativo al certificato di servizio SSL obsoleto di Microsoft Azure, che ha fornito ai criminali l'opportunità di hackerare il sistema Xbox Live;

Il cosiddetto incidente di Celebgate, avvenuto nel 2015, quando gli hacker hanno rubato foto intime di celebrità dallo storage cloud di iCloud (Apple);

Il numero di hack inflitti ai servizi cloud cresce ogni anno al ritmo di circa il 50%;

Circa il 70% delle aziende ha almeno un'applicazione in esecuzione in un cloud;

Lloyd's of London e Cyence ritengono che un massiccio attacco al cloud storage possa causare perdite superiori a $ 5 miliardi, e solo il 15-17% dell'importo totale sarà coperto dall'assicurazione;

Nel 2017, l'archiviazione dei dati di Equifax, la principale agenzia di rapporti di credito al consumo degli Stati Uniti, è stata compromessa con una perdita di dati personali di 143 milioni di clienti. Di conseguenza, il valore delle azioni della società è crollato del 13%;

L'assenza dell'autenticazione a due fattori ha comportato il furto di dati personali di 80 milioni di clienti di Anthem, una compagnia di assicurazione sanitaria americana.Perdita di dati nel cloud storage

Nonostante questo tipo di storage sia chiamato "cloud", i dati vengono archiviati in posizioni fisiche terrestri e sotterranee, chiamate data center.

I dispositivi di archiviazione reali sono hard disk inclini a vari effetti simili a quelli inerenti ai moderni HDD, come l'aspetto di settori danneggiati, errori causati da cadute di tensione o danni fisici alla superficie del disco, sia a causa di un funzionamento improprio o di un difetto di progettazione.

Di norma, tutte le informazioni vengono duplicate in copie di backup in base a una pianificazione specifica. Tuttavia, questo metodo non garantisce completamente la sicurezza dei tuoi dati. Inoltre, dobbiamo considerare il fattore umano il

furto di dati dal cloud storage

I dati non vengono sempre persi a causa di problemi tecnici. Spesso c'è un furto banale. I criminali possono rubare informazioni solo per divertimento o allo scopo di affinare le loro abilità di hacking. Le informazioni possono essere rubate con uno scopo ben preciso: fare soldi attraverso il ricatto o la vendita di dati preziosi alle parti interessate.

Non molto tempo fa, i media erano ronzanti con le notizie riguardanti il furto di foto intime di celebrità dal cloud storage di uno dei principali attori del mercato mobile

Dopo lo scandalo, la società responsabile della sicurezza dello storage, come terzo -party contractor, ha lasciato il mercato, ma le immagini, tuttavia, sono andate in tutto il mondo.

Attacco di rete

Lo spazio di archiviazione in cui si trovano i tuoi dati può essere soggetto a un attacco informatico mirato. In tal caso, potresti essere solo una vittima casuale, soprattutto se gli hacker miravano all'intero servizio allo scopo di rubare o danneggiare i dati personali di un particolare utente, sia esso un privato o un'azienda.

DDoSAttack

Indipendentemente dalla sicurezza dell'archiviazione su cloud è un semplice attacco DDoS può causare enormi perdite al servizio rallentando o bloccando le sue operazioni, con gli utenti che non sono in grado di recuperare i propri dati o utilizzare il servizio.

Fattore umano

Nonostante l'abbondanza di cyber-minacce, il cosiddetto fattore umano rimane l'elemento più pericoloso nel processo di protezione dei dati. Un utente malintenzionato può trovarsi all'interno del data center, ad esempio come amministratore di sistema. Questa situazione è abbastanza comune. Alcuni dipendenti sono disposti a commettere reati per arricchirsi. I dati personali rubati o l'accesso a tali informazioni possono essere venduti a varie

contromisure a minacce emergenti

La crittografia dei dati da parte dell'utente potrebbe essere un metodo valido per contrastare gli attacchi informatici e il potenziale furto di dati;

Un altro modo è selezionare un'opzione aggiuntiva offerta dal servizio cloud, che fornisce i dati caricati per essere crittografati dal servizio;

L'autenticazione a due fattori (2FA) consente di aumentare il livello di protezione dell'accesso ai dati con costi minimi;

Software anti-virus che è un metodo più conservativo di protezione dei dati.

Tuttavia, tutti i servizi, in un modo o nell'altro, sono obbligati a rispettare i requisiti legali del paese in cui forniscono servizi. Anche l'uso del protocollo di crittografia AES256, adottato come standard di protezione dei dati dalle organizzazioni governative statunitensi, non garantisce la protezione delle informazioni dell'utente. Secondo la pratica legale corrente, è richiesto un servizio, come previsto dalla legislazione della maggior parte dei paesi, per fornire alle autorità governative l'accesso ai dati degli utenti su richiesta

La società di fama mondiale UBER è stata sottoposta a un massiccio attacco informatico, di conseguenza, i dati di 57 milioni di conducenti e clienti erano stati rubati. La cosa più inquietante riguardava la società il fatto stesso di hacking e furto e il pagamento agli autori di un riscatto di $ 100 mila dollari. L'attacco è stato di per sé interessante perché gli hacker hanno avuto accesso ai dati dell'azienda tramite il servizio GitHub, dove hanno hackerato diversi account, scaricato dati dai dipendenti Uber e con questi dati hanno accesso a una vasta gamma di dati Uber nei servizi Web Amazon utilizzati da Uber per calcoli.

Diversi anni prima, Yahoo ed Equifax furono hackerati, insieme a molte altre società e account privati.

Non molto tempo fa, uno degli esperti nel campo della sicurezza dei dati ha scoperto una vulnerabilità critica in un protocollo WPA2 apparentemente sicuro, ampiamente utilizzato nelle reti Wi-Fi in tutto il mondo. Usando il sistema chiamato Key Reinstallation Attacks (Kracks) è possibile accedere alle informazioni crittografate su qualsiasi dispositivo connesso al Wi-Fi. Consente all'intruso di rubare praticamente qualsiasi informazione dal dispositivo, come corrispondenza, foto, video, cronologia di navigazione e altri dati critici.

Come è diventato possibile? Il protocollo WPA2 utilizza la crittografia dei dati in quattro fasi. Tuttavia, durante un attacco di hacker, la password Wi-Fi può essere rubata immediatamente dopo l'immissione. Per evitare questo, le password di accesso alla rete devono essere cambiate dopo ogni sessione di rete.

Ecco un altro esempio. Dropbox, uno dei leader nel campo dell'archiviazione dei dati cloud con 500 milioni di utenti registrati a partire dal 2016, ha annunciato che non stanno crittografando i dati caricati sul lato del cliente. Molti esperti ritengono che la realizzazione di questa politica abbia portato alla situazione avvenuta nel 2011, quando nel corso di quattro ore, dopo un aggiornamento software di routine, qualsiasi utente poteva accedere a qualsiasi account immettendo qualsiasi password.

Avanzamenti tecnologici e metodi di protezione dei dati negli archivi cloud

Secondo gli esperti di Gartner, la società di consulenza e ricerca leader a livello mondiale, oltre l'80% della perdita di dati negli archivi cloud è causato da un cliente, piuttosto che dal servizio di cloud storage. Di norma, le perdite sono dovute all'organizzazione inefficiente del lavoro con i dati da parte del cliente. Secondo le statistiche fornite da Gartner:

Il 64% dei clienti di tutti i servizi di dati ritiene che gli archivi cloud siano più sicuri dei metodi convenzionali di archiviazione e protezione delle informazioni dal lato del cliente;

Tuttavia, il 75% dei clienti cripta i dati prima di caricarli nel cloud;

Il 52% regola e controlla rigorosamente un controllo rigoroso sulla concessione dell'accesso ai dati aziendali;

Quasi il 50% delle aziende analizza e verifica regolarmente i propri sistemi di gestione dei dati;

Entro la metà del 2018, l'80% di tutti i budget IT sarà destinato a soluzioni cloud;

Il 49% delle aziende ritardano l'implementazione del cloud storage a causa della mancanza di competenze di cybersecurity;

Oggi solo il 23% delle aziende ha piena fiducia nei servizi di cloud storage in termini di

Secondo gli esperti in materia di protezione dei dati, i principali fattori che influiscono in modo critico sull'archiviazione sicura delle informazioni sono:

Crittografia dei dati sia dal cliente che dal cloud storage;

Regole chiare e rigorose per l'accesso ai dati del cliente;

Mezzi e metodi di ripristino dei dati danneggiati a seguito di azioni di terzi o di un malfunzionamento delle apparecchiature;

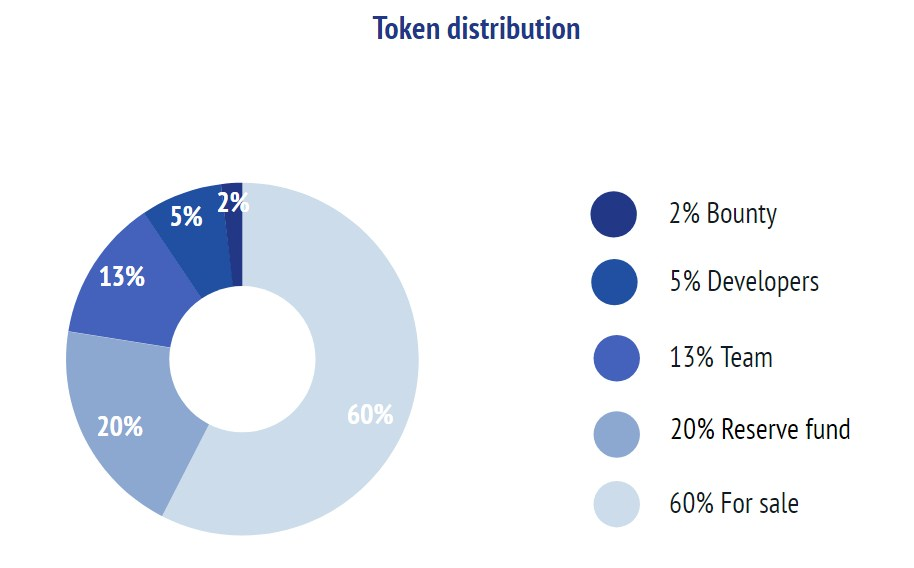

Distribuzione di token

Questa azienda ha un valore commerciale, che è molto speciale in ogni scambio.

Offrire convenienza ai potenziali investitori è una delle cose che le società di crittografia possono classificare nel mondo, ma fornisce dettagli chiari e dettagliati e allo stesso tempo è una tabella di marcia che determina se l'azienda presta attenzione agli investitori futuri. potenziale. Se stai cercando un mercato come luogo per negoziare le valute, questa è una soluzione che puoi prendere come una delle opzioni principali per un mercato di trading crittografico basato sulla piattaforma blockchain. È equipaggiato con la più recente tecnologia della piattaforma IDM blockchain. Questo è uno dei mercati valutari commerciali e lo scambio di crittografia attraverso un sistema di democrazia di mercato che ha grandi vantaggi per i profitti degli azionisti. Non solo questo.

IDM è una nuova piattaforma di trading basata su metodi di blockchain di successo che dimostrano il mercato e cambiano il funzionamento dell'ecosistema finanziario.

Questo sistema utilizza i suoi analoghi di piattaforma per supportare il processo di negoziazione di determinati tipi di risorse incredibili. Inoltre, questa piattaforma utilizza anche la propria valuta crittografica, nota come trading Token. Gli sviluppatori sperano di creare enormi obiettivi di liquidità che supportano le operazioni Token per aiutare i proprietari di token. L'obiettivo di questa piattaforma è diventare leader nella conversione di molte risorse finanziarie con la tecnologia blockchain. Dopo aver deciso di aderire a questo sito di negoziazione, sono sicuro che grazie all'esperienza e alle idee creative del fondatore, puoi continuare a investire e avviare scambi o scambi, che, ovviamente,

Il futuro della piattaforma IDM https://myidm.io/ come piattaforma di prima generazione che offre soluzioni ai problemi degli investitori che non possono essere tempestivi, e ogni volta cambia nel mercato in continua evoluzione della crittografia o nei soliti alti e bassi dei prezzi crittografici rendere questa piattaforma utenti potenziali. Sono pronti a ricevere notifiche automatiche sui loro dispositivi mobili. il mondo, senza lasciare alcun ruolo. Il suo obiettivo è creare un ecosistema che concettualizzi il vantaggio reciproco tra commercianti e utenti, nonché una piattaforma che possa contribuire permanentemente alla stabilità del reddito. Per risolvere i problemi affrontati dalla maggior parte degli investitori, IDM prende la decisione offrendo una soluzione intelligente con una piattaforma che aiuta la produttività e un facile accesso ai tuoi account

ULTERIORI INFORMAZIONI:

| SITO WEB | WHITEPAPER | TELEGRAM |

| TWITTER | FACEBOOK |

nome utente : bungasakura5

Profilo : https://bitcointalk.org/index.php?action=profile;u=2204918

portafoglio : 0x44808C2EA67D20E350574259A16BC36F81d8BebD

Tidak ada komentar:

Posting Komentar